Ein Fallbericht aus dem advact Respond Service

Am Morgen des 17. April 2026 trafen in kurzer Zeit über 20 Reports zur gleichen E-Mail in unserem Respond Service ein: Empfänger aus verschiedenen Schweizer Organisationen meldeten eine Nachricht von info@parkingpay.ch mit dem Betreff „Parkingpay – neue E-Mail-Adresse bestätigen". Auf den ersten Blick wirkte das wie ein normaler Phishing-Verdacht nach dem bekannten Muster aus 2025. Auf den zweiten Blick zeigt der Fall etwas anderes – und Wichtigeres: wie Kriminelle legitime Online-Dienste als Waffe einsetzen, ohne auch nur eine Phishing-Infrastruktur aufzubauen.

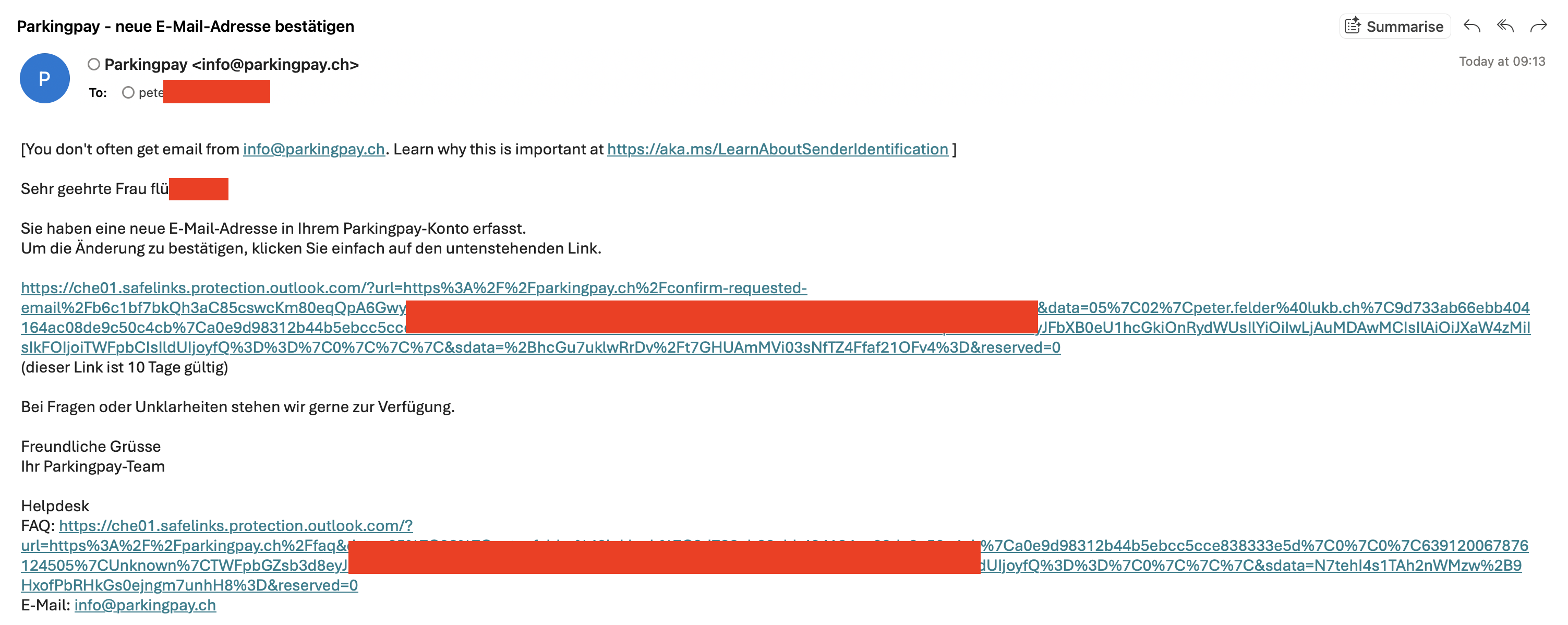

Was die Mail behauptet

Die Nachricht ist kurz: Jemand habe eine neue E-Mail-Adresse im ParkingPay-Konto hinterlegt. Wer die Änderung bestätigen wolle, solle auf den enthaltenen Link klicken. Ein Standard-Double-Opt-In, wie ihn hunderte Services weltweit einsetzen.

Die technische Prüfung: alles grün

Wir haben die Mail durch die üblichen Kontrollen laufen lassen:

- SPF, DKIM, DMARC: alle drei bestanden

- Compauth: pass

- Return-Path: pm_bounces@pm-bounces.parkingpay.ch – passt zum Versand via Transactional-Mailer

- Links im Body: drei Stück, alle auf die echte Domain parkingpay.ch, ohne Redirect, ohne Lookalike, ohne URL-Mismatch

Aus Sicht jedes seriösen Mailgateways ist das eine einwandfreie Mail. Kein Spam, kein Phishing, kein Anlass zum Blockieren. Und genau das ist der Punkt.

Die Auffälligkeit, die kein Filter erkennt

Wir haben die eingegangenen Reports nebeneinandergelegt und eines bemerkt: Alle Nachrichten tragen dieselbe persönliche Anrede auf eine dritte Person - einen Namen, der mit keinem der Empfänger übereinstimmt. Der eigentliche Kontoinhaber heisst weder wie der Empfänger, noch wechselt der Name zwischen den Mails. Es ist immer derselbe.

Das legitime Nutzungsmuster - eine Person, die ihre eigene neue Adresse eintragen und bestätigen möchte - kann das nicht erklären. Die naheliegende Interpretation: Jemand benutzt das Adressänderungs-Formular von ParkingPay, um reihenweise fremde E-Mail-Adressen als „neue Adresse" eines einzelnen Kontos einzutragen.

Das Formular funktioniert vollkommen wie vorgesehen. ParkingPay sendet korrekt signierte Mails an die eingegebenen Adressen. Der Unterschied zur legitimen Nutzung liegt ausschliesslich in der Absicht – und Absicht lässt sich auf Transport-Ebene nicht messen.

Drei plausible Motive

-

Vorbereitung eines Kontenmissbrauchs. Klickt ein Empfänger auf „Bestätigen", ist seine Adresse ab diesem Moment als Kontakt-Adresse eines fremden Kontos hinterlegt. Alle weiteren Benachrichtigungen – Zahlungsbelege, Passwort-Reset-Links, Mahnungen – gehen ab dann an das Opfer. In einem Parkdienst, der mit Kreditkarten verknüpft ist, ist das eine unmittelbare Grundlage für Betrug.

-

Mail-Bombing als Nebelwand. Eine bewährte Technik aus dem Werkzeugkasten von Angreifern: die Inbox des Ziels mit legitimen Bestätigungs-Mails von echten Services fluten, damit eine einzelne, wirklich wichtige Nachricht – eine Bank-TAN, eine Login-Warnung, ein Passwort-Reset – im Rauschen untergeht. Weil die Flut aus auth-validierten Mails besteht, rettet sie auch kein Spamfilter.

-

E-Mail-Enumeration. Test, welche Geschäftsadressen zustellbar sind, mittels einer Domain, der Spamfilter standardmässig vertrauen.

Warum diese Angriffsklasse wächst

Drei Faktoren machen Form-Abuse attraktiv:

- Keine eigene Infrastruktur nötig. Kein Domain-Kauf, kein Mailserver-Setup, keine Phishing-Kit-Wartung. Der Angreifer nutzt das Reputations-Kapital des Zieldienstes.

- Unsichtbar für klassische E-Mail-Sicherheit. SPF/DKIM/DMARC wurden entwickelt, um Domain-Spoofing zu verhindern – nicht, um Missbrauch legitimer Absender zu erkennen.

- Niedrige Einstiegshürde. Ein simples Skript, das ein öffentliches Formular im Sekundentakt befüllt, reicht aus.

In der Praxis ist der Aufwand minimal. Ein Formular, das weder Rate-Limiting noch CAPTCHA kennt, lässt sich mit wenigen Zeilen Code in hoher Frequenz automatisiert befüllen - eine Stichprobe reicht, um das zu verifizieren. Genau diese Kombination aus trivialer Automatisierbarkeit und perfekter Auth-Validität ist es, die Form-Abuse zur wirkungsvollen Waffe macht.

Wir haben ein strukturell identisches Muster vor einigen Tagen beim OpenAI-Registrierungscode-Versand beobachtet. Derselbe Mechanismus. Dieselbe Herausforderung: technisch sauber, kontextuell faul.

Was tun, wenn eine solche Mail in der Inbox landet?

Für Endanwender:

- Nicht klicken, auch wenn Absender und Links technisch echt sind. Wer keine Adressänderung angestossen hat, bestätigt sie auch nicht.

- Keine hektischen Aktionen, aber die Mail dem Security-Team melden, oder den „Verdächtige E-Mail"-Button in Outlook drücken, wenn der vorhanden ist.

Für Security-Teams:

- Verdikt technisch benign beibehalten - ein Block gegen parkingpay.ch würde legitime Nutzer treffen.

- Reports clustern und parallel auf andere Auffälligkeiten bei denselben meldenden Usern prüfen. Mail-Bombing steht oft nicht allein; schauen Sie, ob zeitgleich Passwort-Reset-Mails, MFA-Prompts oder unbekannte Login-Versuche auftreten.

- Detection-Idee: Regel, die „gleicher Absender + auffällig ähnliche Textsignatur bei vielen unterschiedlichen Empfängern innerhalb kurzer Zeit" flaggt. Das ist ein dienstunabhängiger Form-Abuse-Indikator.

Für Service-Betreiber (nicht nur ParkingPay):

- Rate-Limiting: Ein Formular, das keine Frequenzgrenze pro Account und pro IP kennt, ist im Grunde eine offene API. Erst das Rate-Limiting macht den Unterschied zwischen einer Funktion, die Nutzern dient, und einer Funktion, die Angreifern dient. Wer hier nicht limitiert, baut den Rest der Abwehr auf Sand.

- CAPTCHA oder ein zweiter Bestätigungsschritt auf der alten Adresse, bevor eine neue Adresse überhaupt ausgelöst wird.

- Ein List-Unsubscribe-Header oder ein „Ich war das nicht"-Link in der Bestätigungsmail, über den ein unbeteiligter Empfänger die Verknüpfung sofort widerrufen kann.

Die Lehre

Das alte mentale Modell - echte Absender-Domain = echte Mail = sicher - greift zu kurz. Die Authentizität einer Mail und die Legitimität ihres Inhalts sind zwei verschiedene Dinge. SPF, DKIM und DMARC beantworten die erste Frage. Die zweite bleibt eine Sache des Kontexts, und Kontext erkennt man nur, wenn man über einzelne Mails hinaus auf Muster schaut - genau das leistet ein Respond Service, genau deshalb ist User-Reporting weiterhin wertvoll, und genau deshalb werden Fälle wie dieser in Zukunft häufiger in dieser Form sichtbar werden.

Wir werden die Lage weiter beobachten und haben ParkingPay über den Vorfall informiert.

Fragen oder ähnliche Beobachtungen in Ihrer Organisation? Das advact-Team freut sich über Meldungen.